IPsec VPNがつながらない?よくある原因と確認ポイントについて解説します!

こんにちは!クレスコ・デジタルテクノロジーズのわたろうです。

企業ネットワークでは、セキュアな拠点間通信やリモートアクセスを実現するため、IPsec VPNが広く使われています。しかし実際に構築すると、次のようなトラブルに遭遇することがあります。

設定は正しいはずなのに接続できない

トンネルは確立しているのに通信できない

本記事では、IPsec VPNの接続プロセスを整理しつつ、トラブル発生時の確認ポイントをフェーズごとに解説します。

■あわせて読まれている資料:

対応事例やネットワークサービス一覧を掲載!

→ネットワークテクノロジーサービス

目次[非表示]

- 1.IPsec VPNの接続プロセス

- 1.1.IKE SAの確立

- 1.2.IPsec SAの確立

- 1.3.暗号化されたデータ通信

- 2.フェーズ別トラブルシュート

- 3.まとめ

IPsec VPNの接続プロセス

IPsec VPNによる通信は、以下の3段階で進行します。

- IKE SAの確立

- IPsec SAの確立

- 暗号化されたデータ通信

IKE SAの確立

最初に行われるのは、IKE(Internet Key Exchange)による制御チャネルの確立です。後続のIPsec通信を安全に行うための「事前準備フェーズ」と考えると分かりやすいでしょう。

主な処理は以下の通りです。

- 暗号アルゴリズムやハッシュ方式のネゴシエーション

- Diffie-Hellmanによる共有鍵の生成

- PSKや証明書によるピア認証

正常に完了するとIKE SA(Security Association)が確立され、以降のIKEメッセージはこの安全な経路上でやり取りされます。

IPsec SAの確立

IKE SAが確立したら、次はIPsec SAです。IPsec SAは実際のデータ通信を暗号化するためのもので、IKE SAトンネル内で作成されます。

主な処理は以下の通りです。

- トラフィックセレクタ(どの通信を保護するか)の決定

- ESPで使用する暗号方式・認証方式の決定

- 必要に応じたPFS(Perfect Forward Secrecy)の実施

この段階で初めて、「どの通信を、どの鍵・方式で暗号化するか」 が確定します。

暗号化されたデータ通信

IPsec SAが確立されると、実際のデータ通信が開始されます。

送信側ではポリシーに一致したパケットをESPで暗号化・カプセル化し、受信側は受け取ったパケットを復号して元のパケットに戻します。

拠点間VPNで一般的なトンネルモードでは、元のIPパケット全体が新しいIPヘッダでカプセル化されます。

フェーズ別トラブルシュート

IPsec VPNの接続トラブルは、前章で説明した接続プロセスの順番に沿って確認することで効率よく原因を絞り込めます。

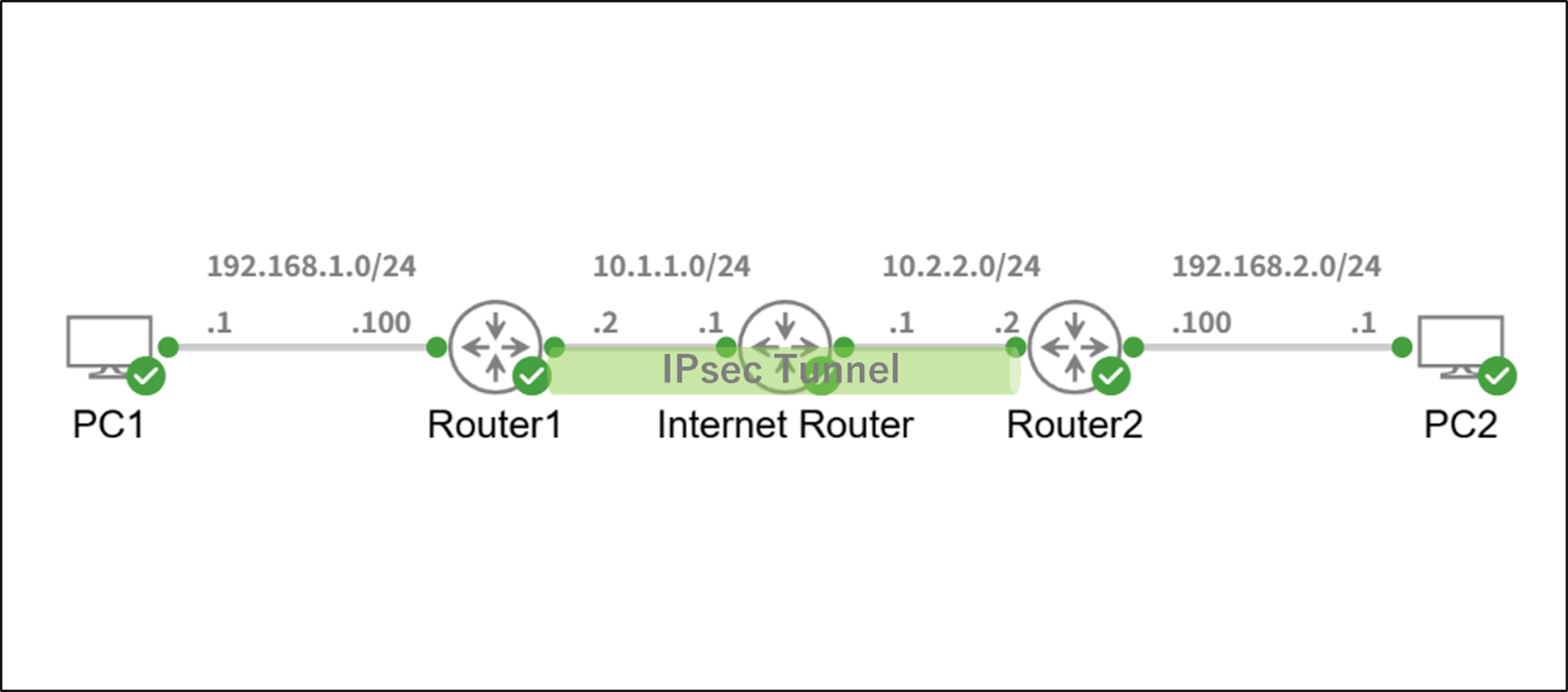

検証構成は以下の通りで、Router1~Router2間の拠点間接続を模した構成となっています。

IKE SAが確立しない場合

まず確認すべきはIKE SAの状態です。

IKE SAが確立されていないと、IPsec SAもデータ通信も進みません。

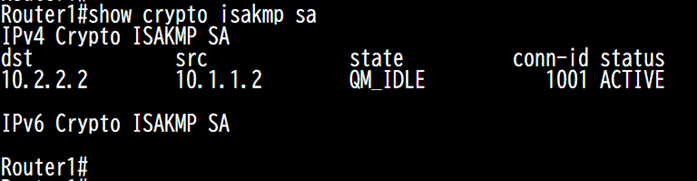

Cisco機器では以下のコマンドで状態を確認できます。

- show crypto isakmp sa (IKEv1)

- show crypto ikev2 sa (IKEv2)

stateが「QM_IDLE」であれば、IKE SAの確立は成功しています。

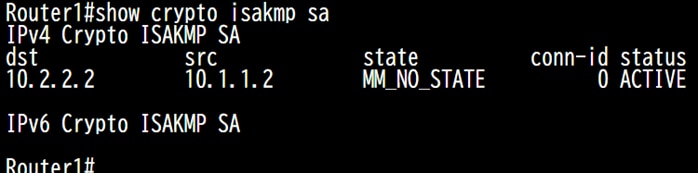

接続出来ない原因として多いのは、事前共有鍵(PSK)や暗号アルゴリズム、Diffie-Hellmanグループなどの事前共有条件の不一致で、IKE SAの確立に失敗するとstateが「MM_NO_STATE」となります。

IPsec SAが確立しない場合

IKE SAは確立しているのに通信できない場合、IPsec SAを確認します。

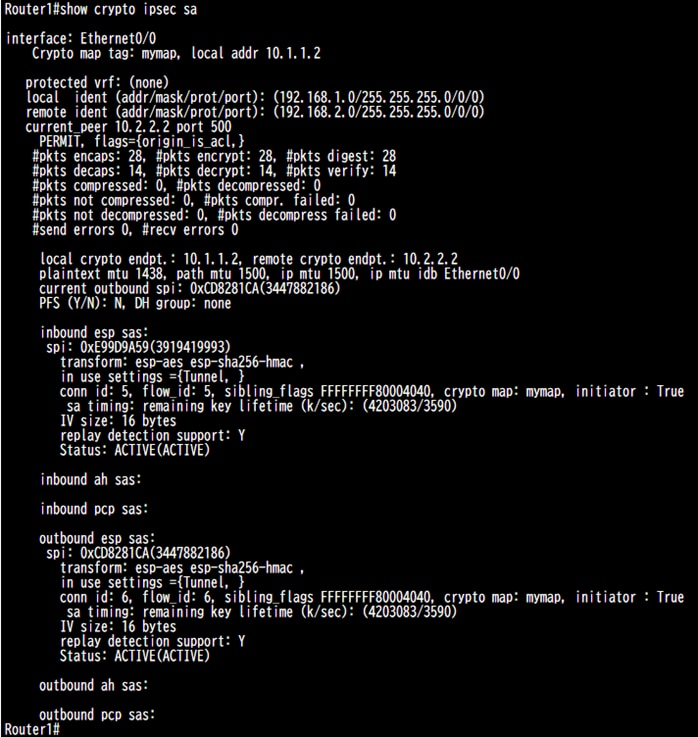

Cisco機器では以下のコマンドで状態を確認できます。

- show crypto ipsec sa

「#pkts encrypt」および「#pkts decrypt」が共に1以上かつspiのStatusが「Active」であれば、IPsec SAの確立は成功しています。

接続出来ない原因として多いのは、ESPで使用するアルゴリズムやトラフィックセレクタ(Proxy-ID)など、主に通信条件の不一致で、拠点間で「どのネットワークをVPNで通信させるか」の定義がずれていると、IPsec SAは確立されません。

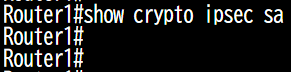

IPsec SAの確立に失敗するとコマンドの出力結果が空になります。

トンネルは確率しているのに通信できない場合

IKE SA、IPsec SAともに確立しているにもかかわらず通信できない場合は、IPsec以外の設定を疑います。

主な確認項目は以下の通りです。

項目 | 確認内容 |

|---|---|

ルーティング | VPN対象ネットワークへの経路が正しくトンネルに向かっているか |

NAT | VPNトラフィックがNATされていないか。 |

ACL / ファイアウォール | IKE(UDP 500/4500)、ESP/AH(IP 50/51)が経路機器で遮断されていないか |

まとめ

IPsec VPNは、「IKE SAの確立」「IPsec SAの確立」「暗号化されたデータ通信」という段階的な仕組みで動作しています。この構造を理解しておくことで、「今どのフェーズで問題が起きているのか」を意識しながら切り分けを行えるようになります。IPsec VPNのトラブルシュートでは、闇雲に設定を見直すのではなく、フェーズごとに確認することが重要です。

本記事が皆様のご参考になれば幸いです。ここまでご覧いただきありがとうございました。

■サービス一覧はこちら↓